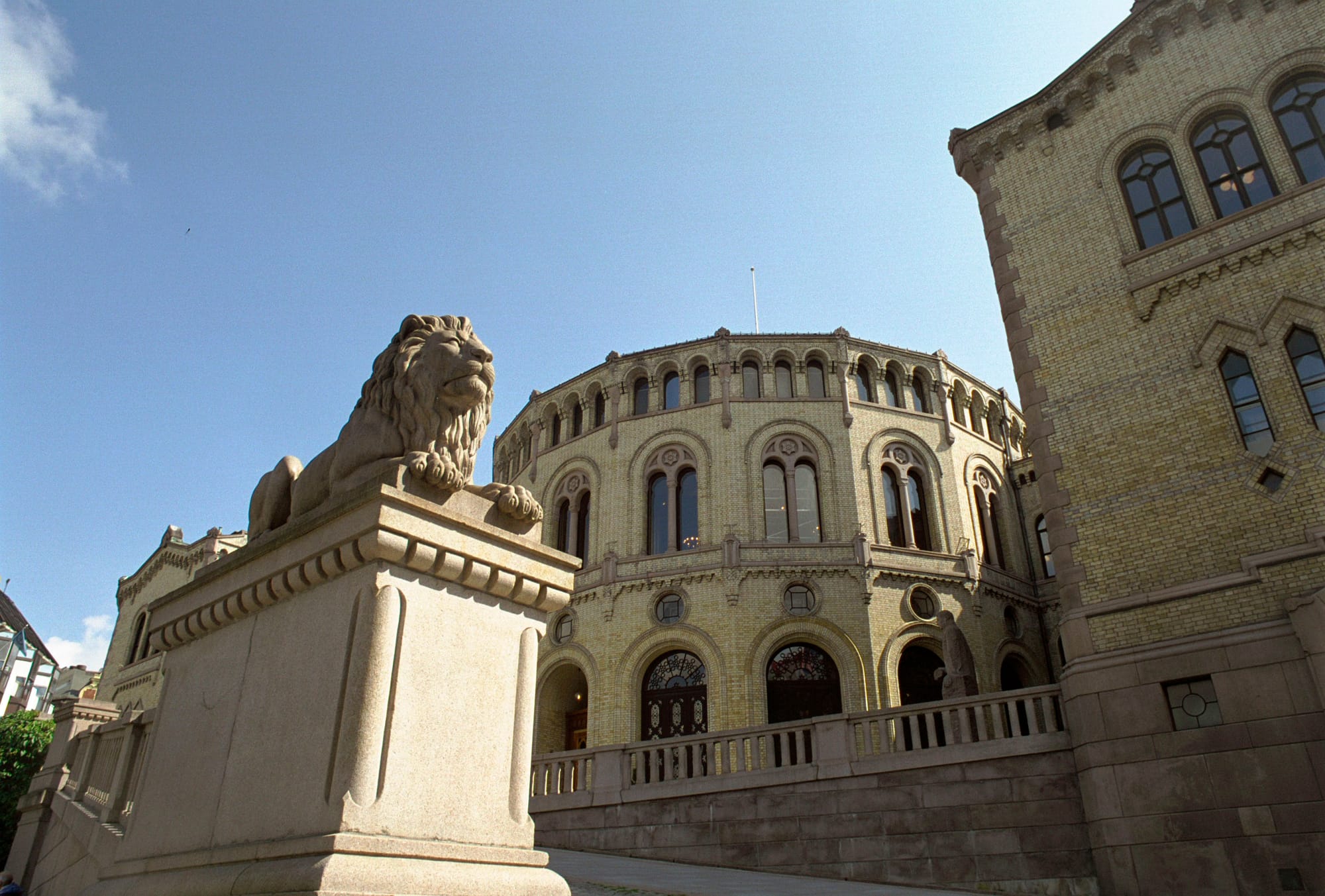

Cyberangrepene vi observerer i dag blir ikke bare flere, men de blir også mer avanserte. Fremfor å angripe en enkelt virksomhet eller ett enkelt mål, retter trusselaktørene i økende grad sine operasjoner mot leverandører og leverandørkjeder. Produkter og komponenter som benyttes av mange sentrale virksomheter blir utnyttet slik at trusselaktøren har et mangfold av ofre den kan velge å angripe. Nulldagssårbarhetene som ble brukt i angrepet mot Stortingets e-post servere i mars 2021 og angrepet mot de 12 departementenes IT-plattform sist sommer, illustrerer det samme. Sårbare produkter eksponert ut mot internett benyttes som angrepsvektor inn til norske virksomheters IT-systemer.

Avanserte statstilknyttede trusselaktører går i dag målrettet etter produkter og programvare som de søker å utnytte ukjente sårbarheter i. Såkalte nulldagssårbarheter. En nulldagssårbarhet er en sårbarhet som ikke fra før av er kjent for produsenten av produktet. Produktene som trusselaktørene går etter kjennetegnes ofte av at de enten eksponert mot internett, har høye rettigheter og mange tilganger i nettverket, inneholder sensitiv informasjon eller benyttes av mange sentrale virksomheter. Ofte utnytter angriperne flere nulldagssårbarheter i kombinasjon for å oppnå alle de nevnte faktorene.

I angrepet mot departementenes IT-plattform ble nulldagssårbarheter i en administrasjonsløsning for mobile enheter fra produsenten Ivanti, utnyttet av avanserte statstilknyttede trusselaktører. Sårbarhetene tillot angriperne å forbigå autentiseringsmekanismene. Autentisering er prosessen som skal stanse uvedkommende på vei inn til virksomhetens nettverk og består ofte av tiltak som brukernavn, passord, kode og/eller andre faktorer. Når angriperen utnytter slike nulldagssårbarheter, hjelper det ikke med to- eller flerfaktorautentisering. Angriperen sklir rett forbi beskyttelsestiltakene. Ironisk nok skal produktene til Ivanti fungere som en barriere ut mot internett og derfor beskytte virksomhetens IT-systemer mot trusselaktivitet og -angrep. Dessverre hjelper det lite når produktene deres innehar kritiske sårbarheter som enkelt kan utnyttes. Etter dataangrepet mot departementene i sommer har kinesiske trusselaktører utnyttet nulldagssårbarheter i flere av Ivantis øvrige produkter.

Da Stortingets Microsoft Exchange e-post servere ble kompromittert i februar og mars 2021, ble også nulldagssårbarheter utnyttet av kinesiske trusselaktører. Først rettet kineserne sine angrep mot virksomheter av høy etterretningsverdi, slik som Stortinget. Senere ble nulldagssårbarhetene utnyttet i så stor skala verden over, at selv den amerikanske etterretningstjenesten NSA ble overrasket over den aggressive fremgangsmåten. Direktør for cybersikkerhet hos NSA, Rob Joyce, har i ettertid uttalt at trusselaktørene kjørte et script som scannet hele internett etter sårbare e-post servere som de kunne angripe. Over ti tusen Exchange-servere ble kompromittert og ifølge Joyce var operasjonen å anse som et «landeveisrøveri på internett». Selv om angrepene kunne forhindres ved å legge e-post serverne bak brannmurer og andre beskyttelsestiltak med sterkere autentisering, var det likevel over 400,000 sårbare e-post servere direkte eksponert ut mot internett, dagen før sårbarhetene ble offentlig kjent.

Kinesiske cyberaktører er kjent for å inneha avanserte kapabiliteter for å utføre spionasje. I tillegg spesialiserer de seg nå på å utnytte nulldagssårbarheter i produkter som benyttes av mange sentrale virksomheter i vesten. Det er nemlig ikke bare Ivanti eller Microsoft som får gjennomgå, men ifølge Joyce hos NSA, har kinesiske aktører også plukket fra hverandre produkter fra leverandøren Citrix for å identifisere sårbarheter i deres program- og maskinvare. De kinesiske cyberaktørene vil derfor komme tilbake for å utføre angrep mot virksomheter som benytter sårbare produkter fra sistnevnte. Og listen av produsenter og produkter med nulldagssårbarheter i seg som blir utnyttet, er mye, mye lengre.

Denne utviklingen, hvor avanserte cyberaktører spesialiserer seg på å identifisere kritiske sårbarheter i produkter som mange sentrale virksomheter benytter seg av, kommer til å fortsette. Produktene som du bygger dine IT-systemer av, vil derfor påvirke hvorvidt du blir offer for et fremtidig dataangrep. Det bør derfor stilles strenge krav til produsenter av IT-utstyr om å levere sikre produkter. Hvis ikke gjør vi det enkelt for kinesiske aktører som ønsker å komme seg på innsiden av norske virksomheter.

Foto: Ingunn Strand/Forsvaret